Voir la table des matières Ne plus voir la table des matières

- La blockchain : une base de données distribuée et transparente

- Tokens, cryptomonnaies et contrats intelligents : une nouvelle abstraction informatique

- Réseaux décentralisés et consensus : une redéfinition de la confiance numérique

- Sécurité, anonymat et enjeux réglementaires : la double face des cryptomonnaies

- Les cryptomonnaies, une innovation en quête de cas d’usage durables

Les cryptomonnaies suscitent un intérêt croissant, mais leur fonctionnement reste nébuleux pour de nombreux passionnés d’informatique. À la croisée de la finance et de la technologie, elles s’appuient sur des concepts tels que la blockchain ou les tokens, qui rappellent certains éléments déjà connus des informaticiens. Pourquoi la blockchain s’impose-t-elle comme une révolution technique, et comment ses mécanismes se rapprochent-ils des architectures classiques de l’informatique ?

Cette analyse propose une plongée technique, mais vulgarisée, dans l’univers des cryptomonnaies, en mettant en parallèle leurs fondements et les grands principes de l’informatique : bases de données, réseaux distribués, protocoles et sécurité. Que se cache-t-il derrière les termes comme « token », « smart contract » ou « preuve de travail » ?

En replaçant chaque élément clé dans un contexte familier aux informaticiens, ce dossier lève le voile sur la complexité de ces technologies et questionne leur potentiel d’intégration dans d’autres domaines. La blockchain est-elle un simple buzzword, ou une nouvelle brique pour l’infrastructure numérique du futur ?

La blockchain : une base de données distribuée et transparente

La blockchain se définit comme un registre numérique distribué, où chaque transaction s’inscrit dans une chaîne de blocs infalsifiables. On peut la comparer à une base de données relationnelle répartie sur des milliers de serveurs, mais sans administrateur central. Selon le rapport de l’Université de Cambridge (2023), plus de 460 millions de portefeuilles blockchain étaient actifs dans le monde en janvier 2024.

Les informaticiens familiarisés avec la notion de réplication de bases de données reconnaîtront ici le principe du consensus distribué : chaque nœud du réseau conserve une copie identique de l’ensemble des transactions. La différence majeure : il n’existe pas de point de défaillance unique, car le système fonctionne sans autorité centrale. Chaque ajout de bloc est validé collectivement, via des algorithmes comme la « preuve de travail » (Proof of Work), popularisée par Bitcoin.

Dans ce modèle, la sécurité des données repose sur la cryptographie asymétrique et le hachage. Le bloc contient, outre les données de transaction, une empreinte unique (hash) du bloc précédent, créant une chaîne inaltérable. D’après la société Chainalysis (rapport 2024), les tentatives de fraude n’ont représenté que 0,34 % des transactions sur la blockchain Ethereum en 2023, confirmant la robustesse du modèle cryptographique.

Cette structure en fait un outil attractif pour l’archivage de données sensibles ou le suivi d’audits, domaines familiers pour tout informaticien. La transparence et l’immuabilité du registre, souvent évoquées, s’appuient sur des principes déjà maîtrisés dans la gestion des logs systèmes ou des bases transactionnelles.

Tokens, cryptomonnaies et contrats intelligents : une nouvelle abstraction informatique

Dans l’écosystème blockchain, le token peut se comparer à un objet numérique doté de propriétés spécifiques, manipulable via des instructions programmées. Si l’on transpose au monde informatique, le token est un « jeton » numérique, sorte de structure de données dont le cycle de vie est géré par des règles de protocoles.

Les cryptomonnaies comme Bitcoin ou Ethereum ne sont qu’un type particulier de tokens. Il existe aussi des tokens dits utilitaires (utility tokens), des tokens de gouvernance, ou des NFT (non-fungible tokens), chacun avec ses attributs et ses permissions propres. Selon CoinMarketCap (mai 2024), on recense plus de 10 000 tokens actifs sur les principales blockchains.

Les smart contracts, ou contrats intelligents, représentent une évolution logicielle : ce sont des scripts exécutés automatiquement sur la blockchain dès lors que certaines conditions sont réunies. Leur code source, écrit dans des langages comme Solidity (pour Ethereum), est public, et leur exécution est vérifiable par tout membre du réseau.

Un smart contract fonctionne comme un programme informatique qui s’exécute exactement comme il a été configuré par ses créateurs, sans possibilité d’interruption ou de modification externe.Vitalik Buterin, conférence Devcon, Berlin, novembre 2019

Vitalik Buterin, créateur d’Ethereum

Cette abstraction technique ouvre la voie à de nouveaux modèles d’automatisation, tout en reposant sur des concepts connus comme la virtualisation, le sandboxing et la vérification formelle de code.

Réseaux décentralisés et consensus : une redéfinition de la confiance numérique

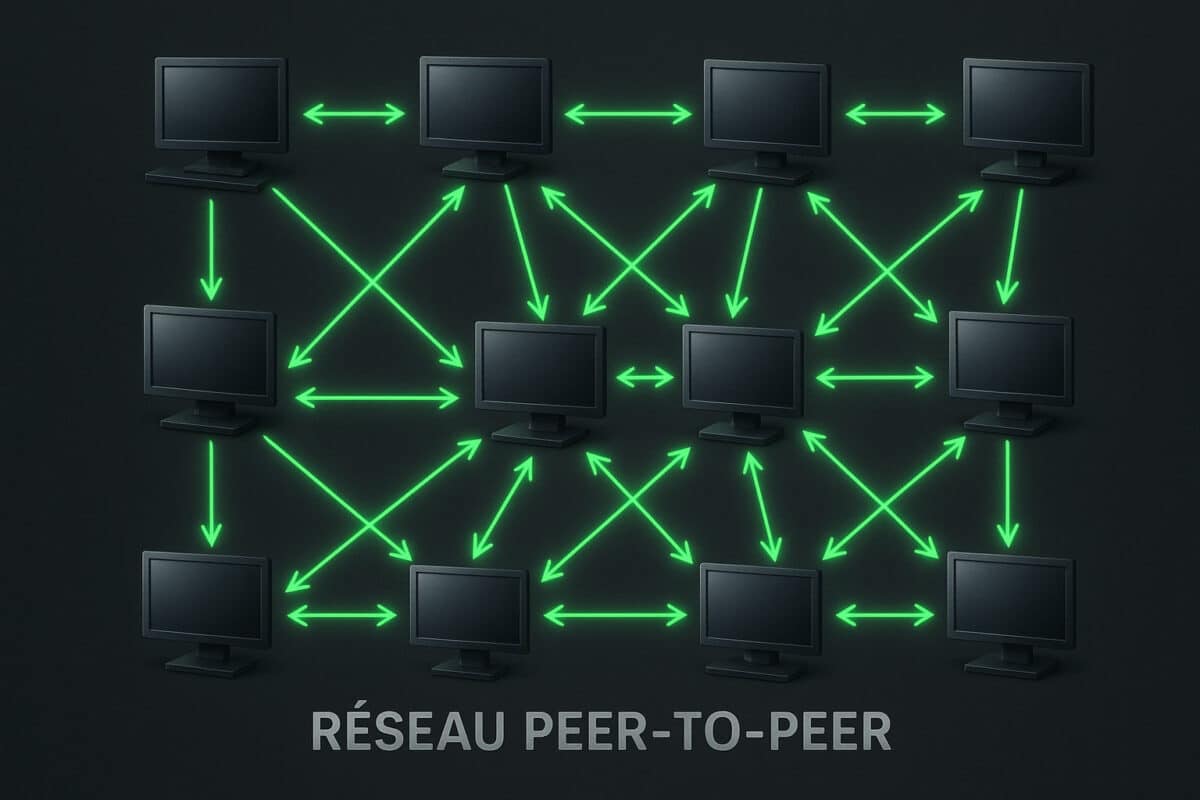

Le modèle pair-à-pair (P2P), déjà exploité dans le partage de fichiers ou les réseaux BitTorrent, est à la base du fonctionnement des blockchains publiques. Chaque nœud est à la fois client et serveur, relayant l’information sans hiérarchie. Le consensus, pierre angulaire de la sécurité, remplace le rôle traditionnel de l’administrateur réseau.

Le mécanisme de consensus le plus connu reste la preuve de travail (Proof of Work), qui implique la résolution de problèmes mathématiques complexes pour valider chaque bloc. Bitcoin consommait ainsi 121 TWh d’électricité en 2023 (données Cambridge Centre for Alternative Finance), soit l’équivalent de la consommation de la Suède. D’autres modèles émergent, comme la preuve d’enjeu (Proof of Stake), utilisée par Ethereum depuis septembre 2022, qui réduit la consommation énergétique de 99,95 % selon la Fondation Ethereum.

Les protocoles décentralisés apportent une solution à la problématique de la confiance sur Internet. Là où les autorités de certification, serveurs DNS et administrateurs de bases de données sont des points sensibles, la blockchain répartit la validation et la gestion des droits sur l’ensemble du réseau, rendant toute tentative de manipulation coûteuse et complexe.

Sécurité, anonymat et enjeux réglementaires : la double face des cryptomonnaies

La sécurité de la blockchain repose sur l’usage de clés publiques et privées, chaque utilisateur générant sa propre paire de clés pour signer et recevoir des transactions. Les informaticiens retrouveront ici des concepts proches de l’authentification SSH ou du chiffrement PGP.

En matière d’anonymat, les cryptomonnaies offrent des niveaux variables de confidentialité. Bitcoin n’est pas totalement anonyme, mais pseudonyme, car chaque transaction est publique, mais rattachée à une adresse numérique. Des solutions comme Monero ou Zcash proposent une confidentialité renforcée, mais posent aussi des questions de traçabilité. Selon Interpol (rapport 2023), moins de 1 % des volumes échangés en cryptomonnaies seraient liés à des activités criminelles.

L’encadrement réglementaire progresse, notamment en Europe avec le règlement MiCA, entré en vigueur en 2024, qui vise à mieux protéger les investisseurs tout en encadrant les émetteurs de tokens. Selon la Banque de France, plus de 2,2 millions de Français détenaient des cryptomonnaies en avril 2024.

La sécurité des plateformes d’échange reste un enjeu clé : 3,8 milliards de dollars ont été dérobés lors de piratages de plateformes centralisées en 2022 (rapport Chainalysis, 2023). Même s’ils semblent armés contre de telles attaques, les géants comme Binance ou Coinhouse restent des points de défaillance unique potentiels. Cela encourage le développement de solutions de stockage autonomes :

- Wallets matériels : dispositifs physiques dédiés à la conservation sécurisée des clés privées, comme Ledger ou Trezor

- Stockage à froid : génération et conservation des clés privées hors ligne, sans connexion à Internet, pour limiter les risques de piratage

- Multi-signatures : utilisation de portefeuilles nécessitant plusieurs signatures pour valider une transaction, renforçant la sécurité des transferts

- Applications de gestion de portefeuilles décentralisés : solutions open source permettant à l’utilisateur de garder le contrôle de ses fonds sans intermédiaire

- Authentification à double facteur (2FA) : ajout d’une étape de validation supplémentaire lors des connexions ou des transactions

Les cryptomonnaies, une innovation en quête de cas d’usage durables

Le développement des cryptomonnaies interroge sur leur capacité à s’intégrer à l’écosystème informatique traditionnel. Leurs atouts techniques (décentralisation, transparence, automatisation) séduisent autant qu’ils suscitent des réserves, notamment sur les coûts énergétiques ou la complexité d’adoption.

Pour l’informaticien, la blockchain et ses dérivés constituent un nouveau paradigme, à la fois prometteur et exigeant. À la lumière des chiffres, il apparaît que l’expérimentation progresse : 81 % des grandes entreprises mondiales explorent ou déploient déjà des applications blockchain (étude Deloitte, 2023).

Le monde de l’informatique, habitué à repenser ses propres infrastructures, se trouve face à une technologie qui propose de repenser la confiance et la propriété du numérique. Envisager la blockchain comme une brique à intégrer dans des architectures hybrides (cloud, IoT, intelligence artificielle) ouvre la voie à de nouveaux usages, à condition de bien en maîtriser les fondements techniques.