Tl;dr : Chez Coinbase, notre priorité absolue est, et sera toujours, de vous protéger, vous et vos actifs numériques. C’est pourquoi nous sécurisons Coinbase avec la dernière technologie de pointe et travaillons avec la communauté au sens large pour créer un écosystème cryptographique plus sûr afin que chacun puisse réussir.

Dans cet article de blog, nous expliquons comment un contrat avec des rôles de superutilisateur dangereux est aussi sûr que les protections sur ces rôles et discutons des contrôles, y compris multisig, un contrat de gouvernance ou des privilèges révoqués que les émetteurs d’actifs peuvent mettre en œuvre pour empêcher un seul acteur d’exercer des privilèges. de manière malveillante.

Par l’équipe de sécurité des actifs numériques et des protocoles de Coinbase

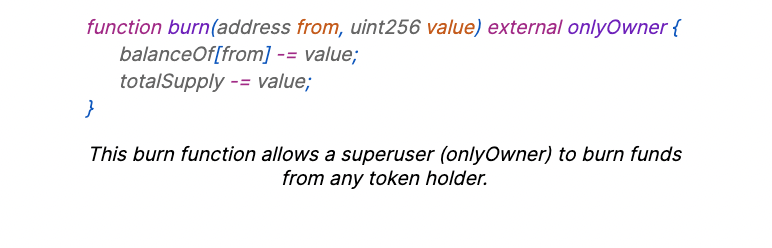

Chez Coinbase, lors de l’examen des actifs à répertorier, nous définissons une fonction à risque comme toute fonction pouvant avoir un impact direct ou indirect sur le transfert de solde ou les montants des utilisateurs. Cela peut être aussi direct qu’un super-utilisateur pouvant brûler des fonds au nom de n’importe qui, ou aussi indirect que la possibilité de mettre à niveau le jeton, ce qui pourrait modifier les soldes du jeton et/ou de l’utilisateur. Étant donné que Coinbase conserve les actifs au nom des utilisateurs, Coinbase Security doit être en mesure de fournir aux utilisateurs la tranquillité d’esprit que leurs jetons sont en sécurité. Par conséquent, toute fonctionnalité risquée au sein d’un actif réduit son éligibilité à être répertorié sur Coinbase.

Cela dit, même un jeton avec des fonctionnalités risquées peut potentiellement être éligible à la liste s’il dispose de protections suffisantes en place. Les protections courantes de cette nature sont multisignatures, contrats de gouvernance et révocation du privilège.

Lorsque les projets doivent utiliser des fonctions telles que burn() ou upgrade(), les développeurs doivent envisager des contrôles d’accès appropriés pour empêcher un seul utilisateur d’appeler la fonction risquée. Toute personne qui occupe un poste susceptible d’exercer des fonctions à risque expose l’actif à des menaces internes. De plus, même si cet utilisateur est digne de confiance, un attaquant compromettant sa clé est une autre voie par laquelle les détenteurs de jetons peuvent être lésés par les privilèges de superutilisateur centralisés.

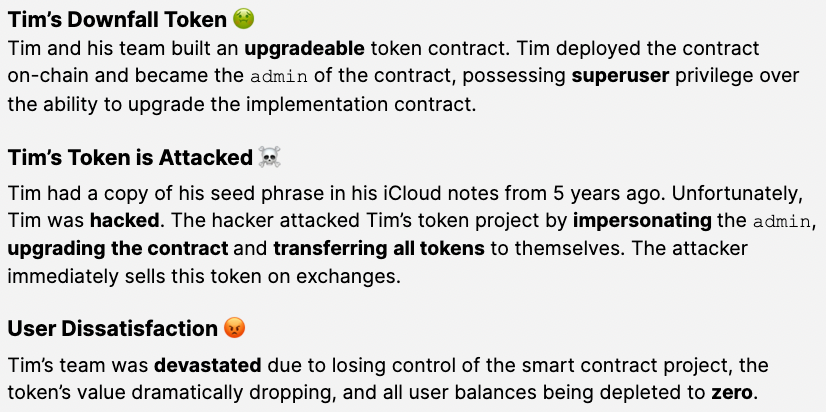

Un contrat avec des rôles de superutilisateur dangereux n’est aussi sûr que les protections sur ces rôles. Lorsqu’un utilisateur privilégié voit sa clé compromise, un attaquant peut abuser de ce rôle de superutilisateur pour appeler des fonctions à risque. Ci-dessous, nous avons décrit un projet de jeton compromis qui utilise un modificateur d’accès pour restreindre le projet à un superutilisateur contrôlé par une seule personne.

Bien que Tim et son équipe aient restreint l’accès à la fonction risquée, le rôle n’était contrôlé que par une seule clé détenue par Tim. La clé de Tim a été compromise et l’attaquant a mis à jour le contrat, l’attaquant avait le contrôle total du projet.

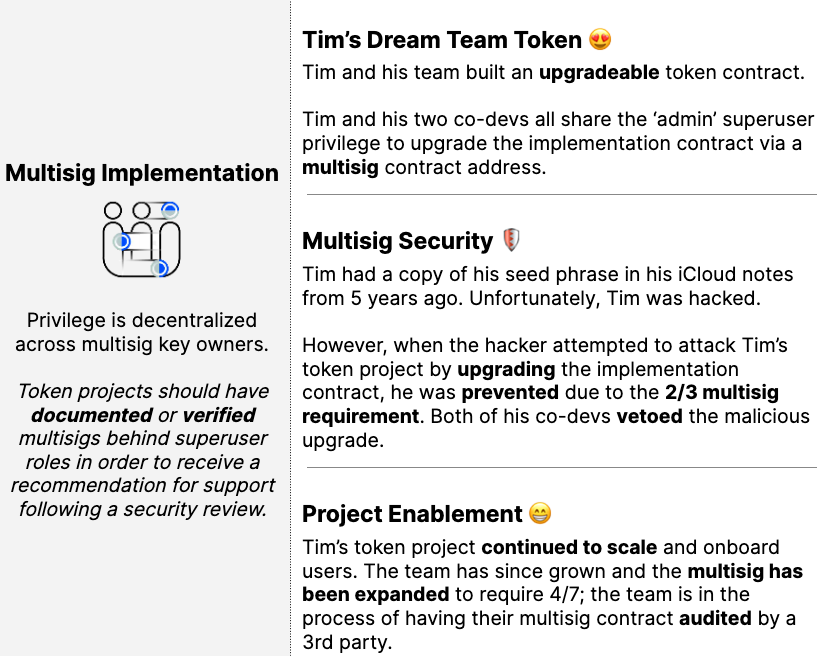

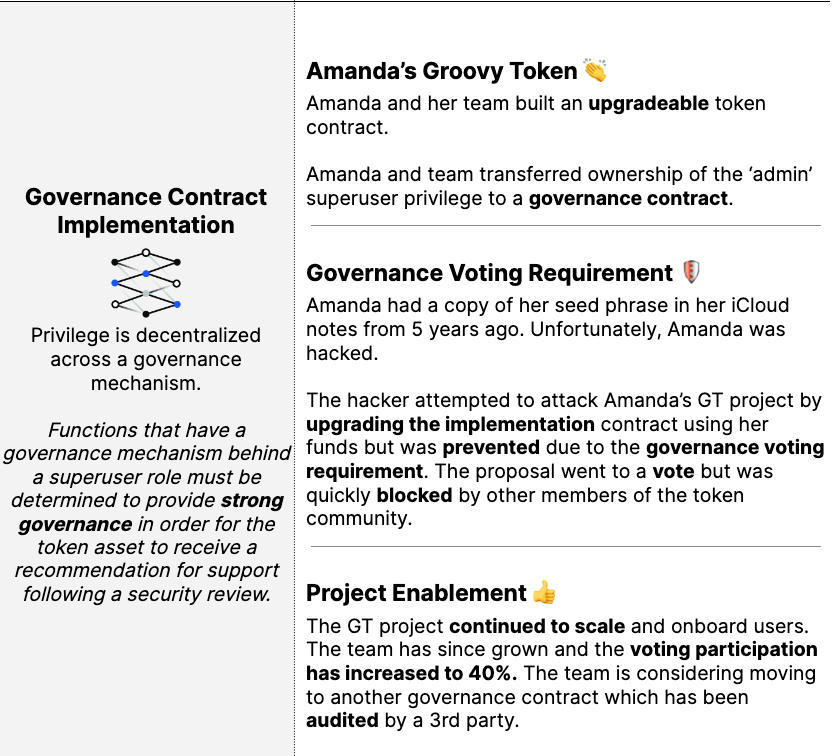

Pour atténuer le risque de superutilisateur sur les fonctions à accès restreint, les équipes de projet de jeton peuvent implémenter multisignatures, contrats de gouvernance ou révoquer les privilèges derrière le rôle de superutilisateur pour décentraliser/révoquer l’accès pour appeler la fonction. Les équipes peuvent attribuer des rôles privilégiés à un contrat multisig/gouvernance ou à l’adresse nulle (0x00…) pour empêcher des scénarios comme Tim’s Downfall Token de se produire.

Pour mieux comprendre les atténuations du risque de superutilisateur, nous avons décrit trois (3) scénarios dans lesquels la conception de l’accès privilégié mappé au rôle de superutilisateur a aidé à protéger le projet de jeton lorsque la clé du superutilisateur d’origine a été compromise.

La sécurité accrue offerte par la crypto-monnaie est l’une des principales raisons pour lesquelles la monnaie numérique a été créée. Contrairement aux monnaies traditionnelles, les crypto-monnaies telles que Bitcoin et Ethereum sont open-source, ce qui signifie que n’importe qui peut inspecter les chaînes de blocs sur lesquelles elles s’exécutent, garantissant que chaque transaction est exacte.

Pour créer un système financier équitable et ouvert, nous avons développé une approche délibérée pour ajouter de nouveaux actifs à notre plateforme. Chaque actif ERC-20 sur Coinbase passe par un processus d’examen de sécurité approfondi pour évaluer le risque de garde des fonds et s’assurer que les fonctions à risque sont atténuées de manière appropriée. Cela donne aux détenteurs de jetons, qu’ils détiennent leurs jetons dans un échange comme Coinbase ou dans un portefeuille auto-conservé, une plus grande assurance dans la propriété de leurs jetons.

Chez Coinbase, nous pensons que tout le monde mérite d’avoir accès à des services financiers qui peuvent les aider à créer une vie meilleure pour eux-mêmes et leurs familles. Si l’économie mondiale fonctionnait selon un ensemble commun de normes qui ne pourraient être manipulées par aucun acteur en particulier, le monde serait un endroit plus juste et plus libre, et le progrès humain s’accélérerait.

Si vous souhaitez répertorier votre jeton auprès de Coinbase, visitez le Coinbase Asset Hub.

Nous comprenons que la confiance repose sur une sécurité fiable – c’est pourquoi nous faisons de la protection de votre compte et de vos actifs numériques notre priorité numéro un. En savoir plus ici.

Source https://blog.coinbase.com/security-psa-protecting-erc-20-assets-from-malicious-actors-a5649cb5885d?source=rss—-c114225aeaf7—4